NEC izoluje szkodliwy kod

10 października 2007, 09:45NEC opracował nową technologię, która pozwala na wykrycie, odizolowanie i zatrzymanie działania wirusa na poziomie rdzenia procesora. Nie przeszkadza to jednak w sprawnym działaniu całego systemu, gdyż technika stworzona została dla procesorów wielordzeniowych.

Rewolucja w Internecie

26 czerwca 2008, 18:25ICANN wyraził zgodę na tworzenie dowolnych domen najwyższego rzędu. Pozwoli to na przykład, na pojawienie się takich adresów jak google.polska zamiast google.pl. Obecnie istnieje około 250 domen najwyższego rzędu. Można się spodziewać, że w najbliższych latach powstaną ich tysiące.

Komputer zapobiega... błędom lekarskim

28 listopada 2008, 12:38Naukowcy z Uniwersytetu Harvarda wykazali, że lekarze, którzy korzystają z elektronicznych baz danych pacjentów są mniej narażeni na oskarżenia o błędy w sztuce. Okazało się, że tylko 6,1% lekarzy posługujących się elektroniczną dokumentacją musiało płacić odszkodowania.

Koniec spokojnych dni Mac OS X-a

22 kwietnia 2009, 10:07Eksperci zgromadzeni na konferencji RSA 2009 stwierdzili, że czasy bezpiecznego Apple'a się skończyły. W ciągu ostatnich kilku miesięcy zanotowano gwałtowny wzrost zarówno liczby szkodliwego kodu atakującego Mac OS X-a, jak i jego technicznego zaawansowania.

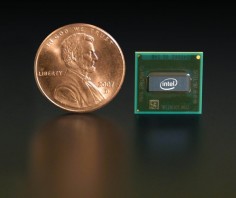

Atak na Atoma

21 października 2009, 10:48Przedstawiciele ARM poinformowali o przeprowadzeniu drugiego już w ostatnim czasie ataku na pozycja Intela. Tym razem "chodzi o atak z flanki", jak stwierdził Eric Schom, wiceprezes firmy ds. marketingu.

Intel na smartfonach

6 maja 2010, 11:03Intel rozpoczął sprzedaż nowej 45-nanometrowej platformy Moorestown, która jest przeznaczona na rynek smartfonów i tabletów. W jej skład wchodzą procesory z rodziny Atom Z6xx.

Gigantyczny botnet to oszustwo?

8 listopada 2010, 12:09Specjaliści z firmy The Last Line of Defense (TLLOD) twierdzą, że Iranian Cyber Army nie stworzyła potężnego botnetu, o którego prawdopodobnym istnieniu niedawno informowaliśmy. Zdaniem TLLOD przestępcy założyli fałszywe centrum kontroli, by uchronić swoje prawdziwe centrum przed zainteresowaniem ekspertów ds. bezpieczeństwa, atakami konkurencji oraz by przekazać fałszywe informacje.

Duża wygrana i co dalej?

7 marca 2011, 16:43Wydawać by się mogło, że osoby, które wygrały dużo na loterii, często porzucają swoje dotychczasowe życie, a po roztrwonieniu wszystkich pieniędzy popadają w długi. Studium psychologów z Uniwersytetu w Göteborgu pokazało jednak, że większość szczęśliwców prowadzi nadal normalne życie i rozważnie korzysta ze świeżo zdobytych środków.

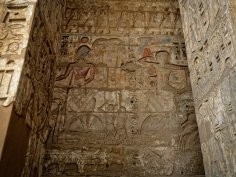

Niezwykłe znalezisko w Muzeum Egipskim

24 listopada 2011, 19:02W Muzeum Egipskim w Kairze odkryto świetnie zachowane skórzane wyposażenie rydwanu. To unikatowe znalezisko pozwoli na zrekonstruowanie budowy egipskich rydwanów oraz poznanie sposobu kierowania nimi.

Microsoft chce umieścić Kinect w samochodach

26 czerwca 2012, 13:10Zespół Microsoft Connected Car zdradził, że pracuje nad zintegrowaniem urządzenia Kinect z samochodem. Niewykluczone, że w przyszłości Kinect zostanie wbudowany w deskę rozdzielczą. Dzięki takiemu rozwiązaniu samochód będzie mógł rozpoznać kierowcę oraz pasażerów, reagować na ich głos i ruchy